FluidAttack

| Scantool | Web |

Mobile |

Local |

API |

Extension |

Serverless |

Anleitung |

|---|---|---|---|---|---|---|---|

FluidAttacks Free & Open Source CLI |

Mit der Open-Source-Befehlszeile FluidAttacks können Sie automatisierte statische (SAST) Scans für Ihre Anwendung ausführen. Es wurde ein Docker-Image erstellt, das alle erforderlichen CWEs enthält. Starten Sie einfach den Container und führen Sie den Scanbefehl darin aus. |

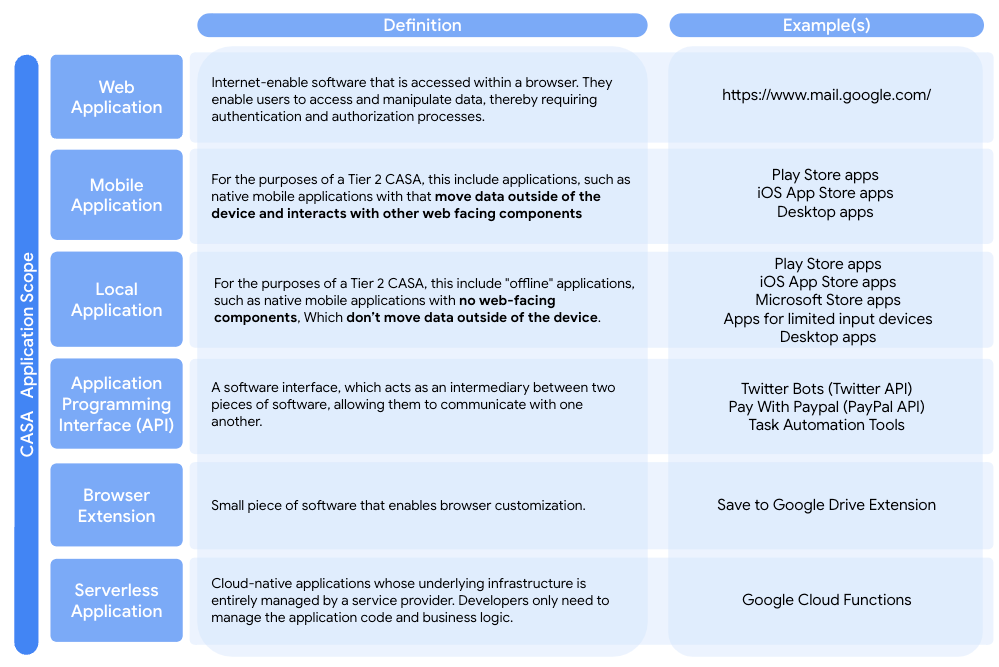

Definitionen der einzelnen Typen finden Sie in diesem Hilfeartikel.

So können Sie den Quellcode Ihrer Web-, mobilen oder internen Anwendungen, Browsererweiterungen oder serverlosen Funktionen scannen:

-

Erstellen Sie einen Ordner für die Scanartefakte.

-

Geben Sie dem Ordner einen Namen und laden Sie das CASA-Scan-Dockerfile hoch.

-

Klonen Sie das Anwendungsrepository in diesem Ordner und fügen Sie die Datei „config.yaml“ in das Stammverzeichnis ein. Sie finden diese Datei hier: config.yaml

-

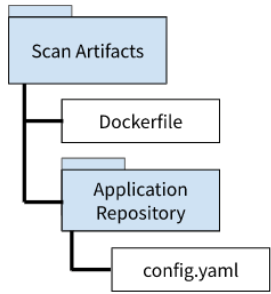

Die endgültige Einrichtung sollte so aussehen:

Für die folgenden Anwendungstypen gelten zusätzliche Verpackungsanforderungen. Bitte beachten Sie das erforderliche Format, damit der Scan erfolgreich durchgeführt werden kann.

Android Studio-Projekte: Die Datei AndroidManifest.xml muss sich unter "app/src/main/AndroidManifest.xml" befinden und das Verzeichnis "app/src/main/java/" muss vorhanden sein.

-

Die Konfigurationsdatei (config.yaml) gibt an, wo die Scanergebnisse gespeichert werden. Hier werden die Standardwerte angezeigt.

Wenn Sie eine native Android-Anwendung scannen, geben Sie den Speicherort der APKs an, indem Sie Folgendes in der Konfigurationsdatei aktualisieren:

APK:

# Beschreibung: Dynamisches Scannen von Android-APKs.

umfassen:

-

app-arm-debug-Android.apk

-

app-arm-Android.apk

Aktualisieren Sie die „include“-Parameter mit den Dateipfaden Ihrer Ziel-APKs relativ zum Speicherort der Datei „config.yaml“.

-

output:

file_path: ./Fluid-Attacks-Results.csv

format: CSV

Belassen Sie das Format als CSV, aber Sie können den Namen der Ausgabe in der Datei „config.yaml“ ändern.

-

Erstellen Sie das Docker-Image mit dem folgenden Befehl:

docker build -t casascan /path/to/Dockerfile

-

Starten Sie den Container und initiieren Sie einen Fluid-SAST-Scan, indem Sie den folgenden Befehl ausführen (Hinweis: Dieser Schritt kann eine Weile dauern):

docker run casascan m gitlab:fluidattacks/universe@trunk /skims scan {App Repo Name}/config.yaml

-

Sobald Schritt 5 abgeschlossen ist, werden die Ergebnisse in einer CSV-Datei im Ordner Ihres Anwendungs-Repositorys gespeichert.

-

Rufen Sie nach Abschluss des Scans die ID Ihres Containers ab, indem Sie „docker ps“ ausführen und den Portwert kopieren.

-

Kopieren Sie die Scanergebnisse auf Ihren Host, indem Sie den folgenden Befehl ausführen:

docker cp {Container ID}:/usr/scan/{App Repo Name}/Fluid-Attacks-Results.csv SAST-Results.csv