FluidAttack

| 검색 도구 | Web |

Mobile |

Local |

API |

Extension |

Serverless |

안내 |

|---|---|---|---|---|---|---|---|

FluidAttacks Free & Open Source CLI |

FluidAttacks 오픈소스 CLI를 활용하여 애플리케이션에 대한 자동 정적 (SAST) 스캔을 수행하세요. 필요한 모든 CWE를 포함하도록 Docker 이미지가 만들어졌습니다. 컨테이너를 시작하고 그 내에서 스캔 명령어를 실행하기만 하면 됩니다. |

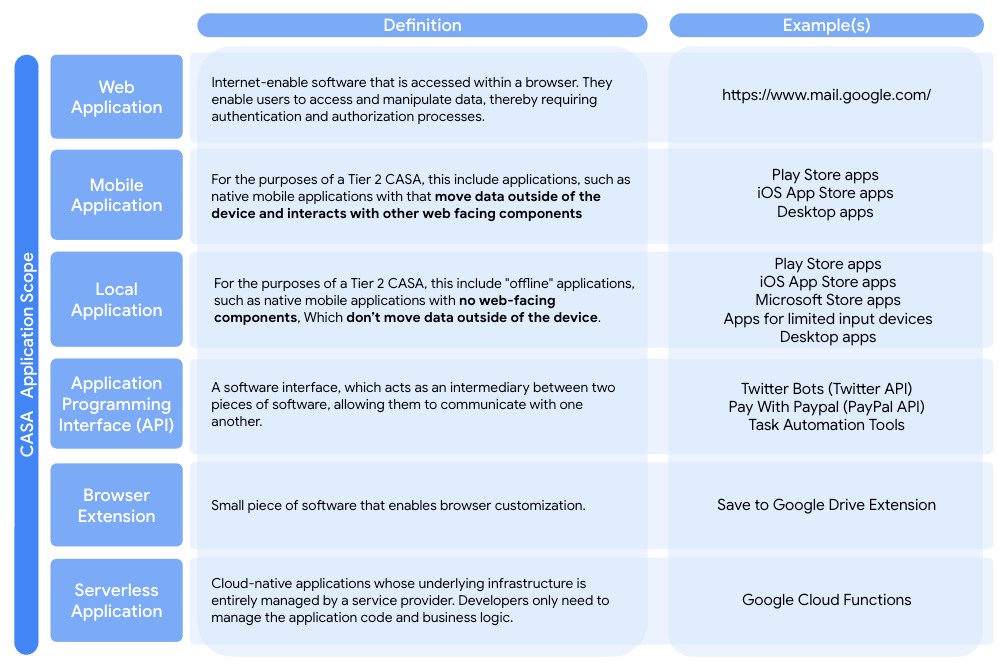

각 유형의 정의는 여기를 클릭하세요.

웹, 모바일 또는 내부 애플리케이션, 브라우저 확장 프로그램 또는 서버리스 함수의 소스 코드 스캔은 다음 단계에 따라 실행할 수 있습니다.

-

스캔 아티팩트를 포함할 폴더를 만듭니다.

-

폴더 이름을 지정하고 CASA 스캔 Dockerfile을 업로드합니다.

-

이 폴더 내에서 애플리케이션 저장소를 클론하고 루트 폴더에 config.yaml 파일을 추가합니다. 이 파일은 config.yaml에서 찾을 수 있습니다.

-

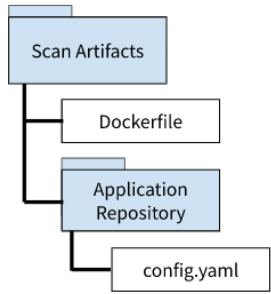

최종 설정은 다음과 같이 표시됩니다.

다음 애플리케이션 유형에는 추가 패키징 고려사항이 있습니다. 스캔에 필요한 형식을 따르세요.

Android 스튜디오 프로젝트: AndroidManifest.xml이 'app/src/main/AndroidManifest.xml'에 있어야 하며 'app/src/main/java' 디렉터리가 있어야 합니다.

-

구성 파일 (config.yaml)은 스캔 결과가 저장되는 위치를 지정합니다. 기본값은 다음과 같습니다.

기본 Android 애플리케이션을 스캔하는 경우 구성 파일 내에서 다음을 업데이트하여 APK의 위치를 지정합니다.

apk:

# 설명: Android APK의 동적 검사

다음 항목을 포함합니다.

-

app-arm-debug-Android.apk

-

app-arm-Android.apk

config.yaml 파일의 위치를 기준으로 타겟 APK의 파일 경로로 'include' 매개변수를 업데이트합니다.

-

output:

file_path: ./Fluid-Attacks-Results.csv

format: CSV

형식은 CSV로 유지하되 config.yaml 파일 내에서 출력 이름은 자유롭게 변경하세요.

-

아래 명령어를 실행하여 Docker 이미지를 빌드합니다.

docker build -t casascan /path/to/Dockerfile

-

컨테이너를 시작하고 아래 명령어를 실행하여 유동 SAST 스캔을 시작합니다 (이 단계를 완료하는 데 다소 시간이 걸릴 수 있음).

docker run casascan m gitlab:fluidattacks/universe@trunk /skims scan {App Repo Name}/config.yaml

-

5단계가 완료되면 결과가 애플리케이션 저장소 폴더 내 CSV 파일에 저장됩니다.

-

스캔이 완료되면 docker ps를 실행하고 포트 값을 복사하여 컨테이너의 ID를 가져옵니다.

-

다음 명령어를 실행하여 스캔 결과를 호스트에 복사합니다.

docker cp {Container ID}:/usr/scan/{App Repo Name}/Fluid-Attacks-Results.csv SAST-Results.csv